Libérer les frontières entre la sécurité physique et la cybersécurité

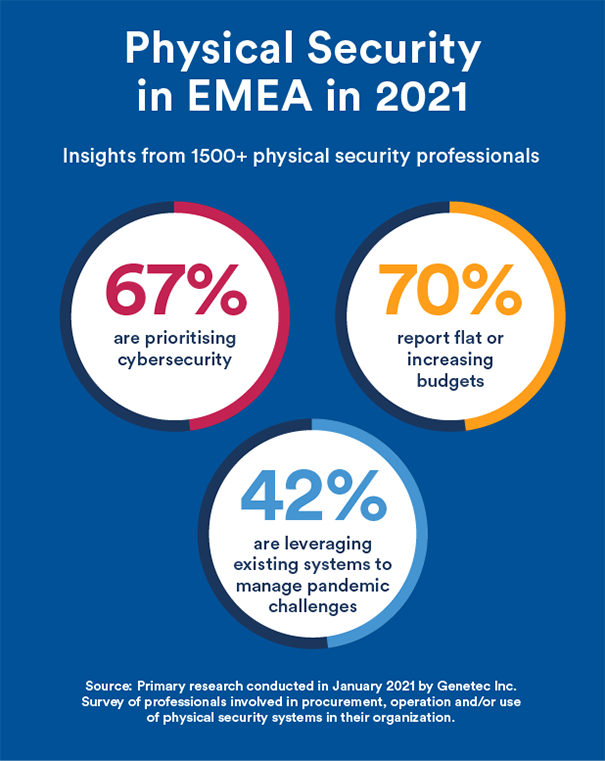

Genetec a récemment interrogé plus de 1 500 professionnels de la sécurité physique en Europe, au Moyen-Orient et en Afrique pour comprendre certains de leurs plus grands défis et leurs priorités stratégiques pour 2021. Si vous souhaitez consulter l'intégralité des conclusions du rapport, vous pouvez les consulter ici dans le rapport "État" of Physical Security 2021 - EMEA » .

Dans mon rôle de CSO et leader sur les solutions cloud chez Genetec, j'ai été particulièrement intéressé de voir les résultats de l'enquête sur la cybersécurité. Avec le début de la pandémie, les préoccupations concernant la cybersécurité se sont accrues dans le monde entier, de nombreuses organisations s'exposant à un plus grand nombre de vecteurs d'attaque étant donné la décision mondiale de donner la priorité au travail à domicile . Toutes les entreprises ont dû faire face immédiatement à une augmentation du risque et ont dû pivoter rapidement pour réduire la probabilité d'être victime de cyber-attaques en capitalisant sur la pandémie.

De plus, les cyber-violations dont nous avons été témoins étaient également le résultat d'une augmentation des cyberattaques parrainées par l'État, plutôt que des seuls acteurs de la menace.

Dans un secteur où la cybersécurité n'était pas toujours une priorité, les résultats de l'enquête démontrent que les répondants reconnaissent que ces cybermenaces sont réelles et que leurs systèmes de sécurité physique sont une plateforme d'attaque potentielle.

Nous constatons que 67% des répondants prévoient de donner la priorité à l'amélioration de leur stratégie de cybersécurité en 2021, ce qui contraste avec ce qui a été rapporté dans le rapport mondial sur l' état de la sécurité physique de Genetec publié fin 2020, où seulement 31% des 1074 utilisateurs finaux répondaient en priorité. initiatives de cybersécurité (note: l'échantillon incluait les utilisateurs finaux de Genetec).

Bien que cette conclusion du rapport EMEA soit très prometteuse, il reste encore beaucoup à faire pour garantir que chaque organisation de la chaîne d'approvisionnement mondiale de la sécurité physique comprend et agit sur l'importance cruciale de la confidentialité et de la sécurité dans la conception, le développement, la mise en œuvre et les opérations de sécurité. systèmes.

Menace de cybersécurité pour les systèmes de sécurité physique

Les solutions de sécurité physique sont un point d'entrée que les acteurs de la menace utilisent pour accéder aux réseaux des grandes et petites entreprises. Il peut sembler contre-intuitif que les outils de sécurité physique conçus pour protéger les personnes et les actifs puissent faire l'objet d'une cyberattaque, mais les appareils tels que les caméras de vidéosurveillance, les lecteurs de contrôle d'accès et les panneaux d'alarme sont des appareils IoT. Ces appareils sont simplement de petits ordinateurs qui exécutent des logiciels et qui peuvent contenir des vulnérabilités de cybersécurité qui peuvent être exploitées par des attaquants comme têtes de pont pour toutes sortes d'actions malveillantes.

Pour contrer la menace, les professionnels de la sécurité physique doivent s'associer de manière proactive avec leurs homologues de la sécurité de l'information pour mieux comprendre les véritables limites du périmètre de sécurité et travailler à développer une gouvernance et des processus solides pour éviter ou atténuer les cyberattaques.

Cela nécessite de solidifier un cadre de sécurité cyber-physique résilient, afin de garantir que seuls les appareils de confiance sont intégrés dans le réseau et ensuite configurés, mis à jour et gérés tout au long de leur vie opérationnelle.

Bonnes pratiques en matière de cybersécurité

Alors que de nombreuses équipes de sécurité physique accordent la priorité à la cybersécurité, de nombreuses organisations négligent encore les bases. Selon Verizon, plus de 80% des cyberattaques réussies sont le résultat de mots de passe faibles ou vulnérables. Cela inclut une cyberattaque récente contre un fournisseur de sécurité vidéo dans le cloud hybride bien connu, au cours de laquelle des attaquants ont compromis un mot de passe `` super-administrateur '' et ont obtenu un accès sans entrave à 150000 caméras de surveillance sur les sites des clients. Cela comprenait des alimentations dans une usine de fabrication automobile, ainsi qu'une variété d'installations sensibles, notamment des hôpitaux, des prisons et des écoles.

Cet incident démontre que les parties impliquées dans la chaîne d'approvisionnement des utilisateurs finaux doivent être tenues de donner la priorité à la cybersécurité dans le cadre de leurs pratiques commerciales et de fabrication et de s'assurer qu'elles opèrent dans un cadre de gouvernance et de bonnes pratiques.

Malheureusement, une autre conséquence de cette attaque peut contribuer aux craintes de passer à des solutions basées sur le cloud. Les conclusions de notre rapport avant cette attaque indiquaient que près des deux tiers (64%) des répondants en sécurité physique avaient quelque peu (51%) ou considérablement (12,5%) accéléré leur stratégie cloud pendant la pandémie.

Ceci est encourageant car l'inclusion du cloud dans tout ou partie d'un déploiement de sécurité physique peut contribuer positivement à la position de cybersécurité d'une organisation. Les services cloud ont généralement des fonctionnalités de cybersécurité, une surveillance et des mises à jour intégrées, garantissant que les implémentations ont des politiques, des contrôles, des procédures et des technologies qui fonctionnent ensemble pour protéger le système et, par extension, le réseau.

Le cloud est souvent perçu comme non sécurisé, mais une violation sur trois est causée par des vulnérabilités non corrigées sur le réseau, ce qui démontre que le véritable défi concerne la capacité des organisations à maintenir les déploiements logiciels à jour. Un exemple illustratif de cela comprend le récent piratage effectué par Hafnium, un groupe qui aurait été soutenu par le gouvernement chinois, qui a infiltré le réseau de plus de 30 000 organisations à travers les États-Unis, allant des PME aux gouvernements locaux. Cela était dû au fait que les serveurs sur site n'étaient pas correctement configurés ou mis à jour au moment où ils auraient dû, ce qui les rendait exceptionnellement vulnérables.

Alors que les solutions de sécurité évoluent dans la nouvelle normalité, il est essentiel que les entreprises ne perdent pas de vue la partie la plus simple mais la plus importante de la cyber-hygiène - s'assurer que tous les appareils IoT et serveurs sur site exécutent la version la plus sécurisée du micrologiciel disponible. .

La cybercriminalité est un défi universel et c'est un défi que le rapport indique que les praticiens de la sécurité physique basés dans la région EMEA commencent à s'attaquer sérieusement. Bien que les entreprises ne puissent rien faire pour se rendre complètement insensibles à une violation, tout doit encore être fait pour réduire les vulnérabilités.

La clé ici est d'investir dans la bonne expertise, de veiller à ce que les meilleures pratiques telles que la cyber-hygiène soient prioritaires et d'intégrer uniquement des appareils de confiance sur le réseau.

Editeur: Genetec

A lire aussi

Élaborez votre stratégie de protection de la vie privée en 5 étapes...

Genetec

Comment les retailers peuvent-ils lutter contre le crime organisé dans les magasins ...

Genetec

Quelles sont les nouveautés de Security Center 5.10.3 ?...

Genetec